逛了一下补天的专属src,找了看起来好欺负的练练手,提交了三个漏洞,两个ssrf,一个未授权,结果就通过了一个,果然是好欺负的!!!。一个ssrf重复,未授权的资产偏了,最戏剧性的是周五的时候目标还没 2023-12-6 10:0:51 Author: 黑白之道(查看原文) 阅读量:79 收藏

逛了一下补天的专属src,找了看起来好欺负的练练手,提交了三个漏洞,两个ssrf,一个未授权,结果就通过了一个,果然是好欺负的!!!。

一个ssrf重复,未授权的资产偏了,最戏剧性的是周五的时候目标还没变,周六就改小了范围。只通过了一个ssrf,赚了300。挖src挺练心态的,

挖到时候是真开心,忽略的时候,,,,挖src的兄弟应该都懂。

先来说一下通过 的ssrf,目标是这种,这种的话我会burp先不开拦截,之后burp和xray联动,各个功能点都点一下。

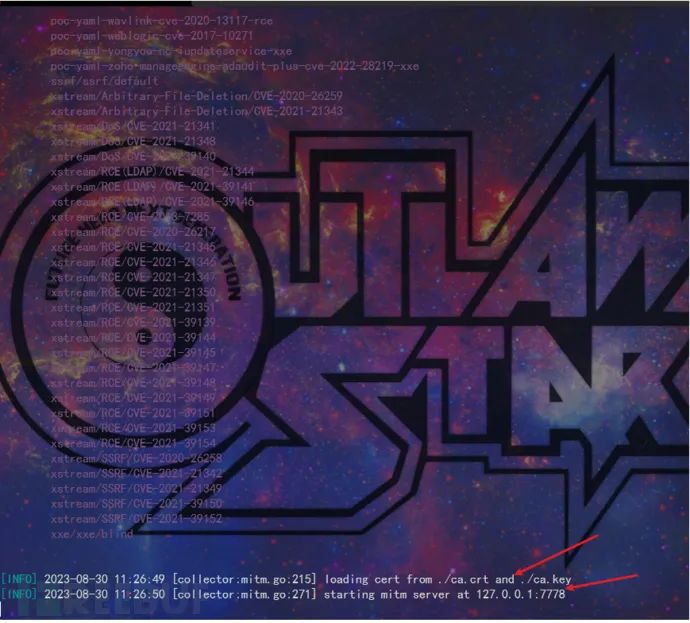

以下就是xray和burp的配置,xray的命令

xray_windows_386.exe webscan --listen 127.0.0.1:7777 --html-output proxy.html

完美

漏洞点是一个播放功能,点击后会指向另一个网址的MP4地址。数据包如下。

之后

这点是远远不够的,又不知道内网的地址,于是就开始fuzz本地的端口

就到这了,奈何自己太菜,,,,,

接下来说另一个ssrf,这个ssrf是小程序的,这个被忽略了,可惜,这家的中危给的还挺多的。。

很简单,一个分享功能的ssrf,当时点了一下分享,那个数据包在burp的历史包里一闪而过,还好看见了,奈何有人也看见了。大家挖洞的时候要注意一下呦。

这是个页面跳转的功能,如果后面接的是百度的网址,会显示百度的页面,以图片的形式。

又开始fuzz 127.0.0.1 端口,不知道为啥fuzz端口太慢了。又想到收集子域名的时候用**oneforall**有显示内网ip的网址,拼接一下试试

成了,这个在外网访问不到

第三个乃是未授权,webpack的未授权,直接工具扫就完了,有的时候Wappalyzer可能识别不到,我通常瞅着像都会扫一下,比如这种地址https://zlxxx.xxxx.cn/#/login,带#号的,vue开发的。

工具地址:**Packer-Fuzzer:https://github.com/rtcatc/Packer-Fuzzer**

这个暴露出很多的未授权接口,最重要的是把后端几个管理员的账号密码爆出来了。如下,

这个案例就到这了。

最后

大家可以把扫到的接口收集一下,丰富一下自己的字典,还比如遇到的js文件名称,都要收集一下。

还有get请求用浏览器不回显内容,必须用burp抓包才可以,这是另一个未授权的案例的坑点,奈何也重复了,这个经验分享给大家。

挖src能增加实战,动手能力,还有就是运气占很多,有的洞也确实靠技术。可以去挖一挖。但还是感觉测试人员到最后拼的代码能力。不说了,去卷了。

本文作者:scrip2, 转载请注明来自FreeBuf.COM

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

如有侵权请联系:admin#unsafe.sh