虚假的docx上线基操

写在前面之前有朋友问我为什么攻防演练docx运行直接可以上线,怎么把exe改成docx后缀等等,当时没给说清楚,可能有的人还不知道,现在简单说一下。仅供学习交流使用,切勿用于非法用途,与本人无关。开始 2023-11-8 15:56:17 Author: 浪飒sec(查看原文) 阅读量:31 收藏

写在前面之前有朋友问我为什么攻防演练docx运行直接可以上线,怎么把exe改成docx后缀等等,当时没给说清楚,可能有的人还不知道,现在简单说一下。仅供学习交流使用,切勿用于非法用途,与本人无关。开始 2023-11-8 15:56:17 Author: 浪飒sec(查看原文) 阅读量:31 收藏

写在前面

之前有朋友问我为什么攻防演练docx运行直接可以上线,怎么把exe改成docx后缀等等,当时没给说清楚,可能有的人还不知道,现在简单说一下。仅供学习交流使用,切勿用于非法用途,与本人无关。

开始

第一种:就是利用WPS或者微软WORD漏洞,直接执行即可上线。

第二种:exe改docx,一般配合自解压压缩包运行后执行脚本打开一个docx并运行内含的木马文件,即可上线。让被钓鱼者觉得打开了一个正常word,如此更隐蔽。

第二种演示:

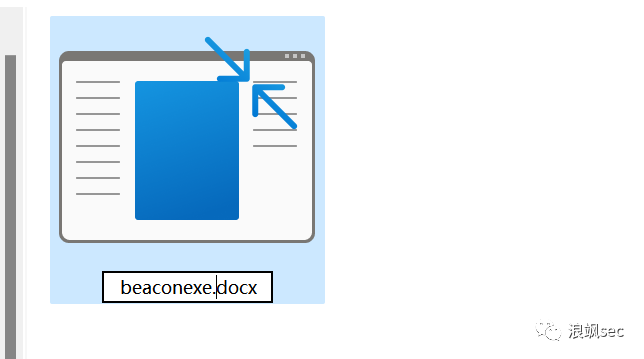

右击重命名将鼠标放置.exe前面右击,插入Unicode控制字符,选择RLO选项。

依次输入xcod 显示如图所示

注意其中的exe不可删除

最终改成如下形式了:

但在windows里本质还是exe

辣鸡小tips

如果觉得exe太炸眼了,可以将exe改为com,com在windows中也是可以直接运行,因为com在Windows中也是可执行文件

源文件:

将huawei.com前面加一个.如下图:

在.huawei.com前面右击重复上述相同步骤,输入xcod

最终修改如下:

上线成功截图:

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1ODM1MjUxMQ==&mid=2247493932&idx=1&sn=65b2c13beb9929ad00274f6595b74873&chksm=ea0bdd3cdd7c542aa9386cfa73c44adc18a8c5b3a20f34efc9b972855e06ac19e78fb32fef3e&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh