===================================免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负 2023-11-8 00:2:0 Author: Web安全工具库(查看原文) 阅读量:25 收藏

===================================

某果cms 更新日期2023年9月11日

未授权访问暴露网站根目录

/application/data/update/database.php

/extend/qiniu/src/Qiniu/functions.php

/vendor/karsonzhang/fastadmin-addons/src/common.php

/vendor/topthink/think-captcha/src/helper.php

/vendor/topthink/think-image/tests/autoload.php

/vendor/topthink/think-image/tests/CropTest.php

/vendor/topthink/think-image/tests/FlipTest.php

/vendor/topthink/think-image/tests/InfoTest.php

/vendor/topthink/think-image/tests/RotateTest.php

/vendor/topthink/think-image/tests/TestCase.php

/vendor/topthink/think-image/tests/TextTest.php

/vendor/topthink/think-image/tests/ThumbTest.php

/vendor/topthink/think-image/tests/WaterTest.php

/vendor/topthink/think-queue/src/common.php

特定条件获取服务器权限

此处功能有被利用的风险,获取服务器权限服务器。配合上一个条件在特定情况下可以达到

此功能似乎没起查询作用,查看源码

此处过滤了 select 所以正常语句查询被置空,导致代码显示成功,实际并没有执行,暂时不理解开发如何思考的逻辑开发这个功能

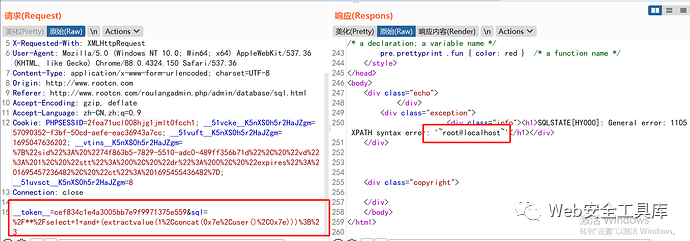

但是代码不够完善,可以利用mysql特性

注释/**/select 为开头绕过该匹配规则 ,进而执行Db::execute()

Sql注入如下

getShell如下

以上getShell是满足以下条件的假设

后台登录密码比较弱

数据库账号权限较高

· 今 日 推 荐 ·

《安卓Frida逆向与协议分析》翔实地介绍流行的Frida工具在安卓逆向工程中的应用,内容包括:如何安装和使用Frida、基本环境的搭建、Frida-tools、Frida脚本、Frida API、批量自动化Trace和分析、RPC远程方法调用、在无须逆向算法具体实现的情况下对Frida工具的调用,并提供了大量App逆向与协议分析案例,书中还介绍了更加稳定的Xposed框架的使用方法,以及从安卓源码开始定制属于自己的抓包沙箱,打造无法被绕过的抓包环境等内容。

如有侵权请联系:admin#unsafe.sh