干货 | 记一次Linux下对任意文件跨目录上传一些打法

前言又是蛋疼的纯静态解析开搞不会吧不会吧,不会还有人五一还在挖洞吧。目标ip:*.*.*.*开放端口:http:22,9023 tcp:10000-105219023端口是一个大聪明留的一个测试上传地 2023-5-3 12:54:55 Author: HACK学习呀(查看原文) 阅读量:113 收藏

前言又是蛋疼的纯静态解析开搞不会吧不会吧,不会还有人五一还在挖洞吧。目标ip:*.*.*.*开放端口:http:22,9023 tcp:10000-105219023端口是一个大聪明留的一个测试上传地 2023-5-3 12:54:55 Author: HACK学习呀(查看原文) 阅读量:113 收藏

前言

又是蛋疼的纯静态解析

开搞

不会吧不会吧,不会还有人五一还在挖洞吧。

目标ip:*.*.*.*开放端口:http:22,9023 tcp:10000-10521

9023端口是一个大聪明留的一个测试上传地方

我日,怎么点都没用,f12一看原来是没东西

但大聪明吧接口留给我们了

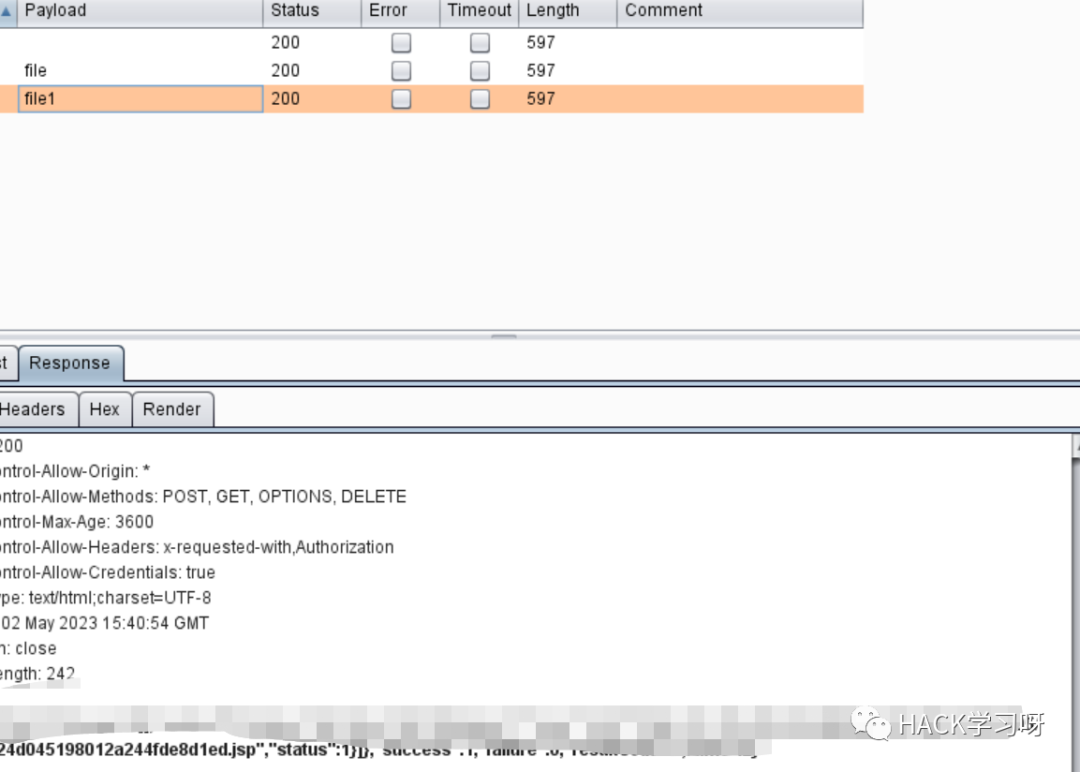

问题不大,开始祖传fuzz手段

一开始跑了1000条左右,发现不对啊,发回的都是一样的数据长度,我还以为是burp坏了

随便加几条去跑,发现name参数任意都可以,不愧是大天

正当我激动的心,颤抖的手,准备手拿shell,脚踢helen的时候

T m的居然给我下载

又是这个b样,尝试夸目录

访问:

中大奖了是吧,由于是spring框架,就没想着getshell

尝试夸目录到私钥或者反弹任

正能量铁子

那就上传到/etc/profile.d/目录

上传个脚本sh

坐等

1小时,两小时,五小时

终于来了,这边只是判断就行,这个只要点到为止,没必要去死缠烂打

然后具体的就是我下面的总结了

总结

1.定时任务反弹(/var/spool/cron)

通过跨目录上传到定时任务

2.写入公钥和私钥

连接选择私钥

3.知道项目具体路径,能调用定时任务(对反弹不出网,或没开启定时任务)

先杀死进程然后再启动

java -jar *.war --spring.config.location=application.properties4.bash窗口

这里的话可以通过定时任务写入到/etc/profile文件里

但如果定时任务也没开启的话可以上传sh文件到/etc/profile.d/文件里

当用户连接服务器的时候,bash窗口就会执行

5.劫持部分软件加载的文件

在/etc/rc.d/init.d自启动文件夹

执行命令就会触发

推荐阅读:

干货 | 如何成为一名智能合约审计安全研究员,学习路线和必备网站

原创投稿作者:无名

文章来源: http://mp.weixin.qq.com/s?__biz=MzI5MDU1NDk2MA==&mid=2247512171&idx=1&sn=9efdd9bd9853396f71381af9ec414216&chksm=ec1ce554db6b6c426857c673306c592dd0749270f484afd030e246a49b21e0cf88d8714911bc#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh